Spoluatorem tohoto článku je tým zkušených editorů a badatelů, kteří ověřují jeho přesnost a srozumitelnost.

Na wikiHow je Tým manažerů obsahu který pečlivě sleduje práci editorů, aby se ujistili, že každý článek splňuje náš standart vysoké kvality.

Tento článek byl zobrazen 48 087 krát

Termín „hackování“ se v dřívější době používal jako označení dovedností v oblasti informačních technologií a systémů. V poslední době ale toto slovo kvůli několika zločincům získalo negativní náboj. Je ale běžnou praxí ve velkých firmách zaměstnávat hackery, kteří testují silné a slabé stránky informačních systémů. Tito hackeři vědí, kam až mohou zajít a díky své důvěryhodnosti si vydělávají velké peníze.

Pokud se jejich umění chcete naučit, v tomto článku najdete základní návod, který vám pomůže začít!

Postup

Část 1

Část 1 ze 2:Než začnete hackovat

-

1Naučte se programovací jazyk. Neměli byste se omezovat pouze na jeden z nich, naučte se jich co nejvíce.

- C je jazyk, ve kterém byl napsán Unix. Naučí vás nejdůležitější základy hackování – to, jak funguje paměť.

- Python a Ruby jsou vysokoúrovňové výkonné skriptovací jazyky, které můžete použít k automatizaci různých úkonů.

- Perl je také rozumná volba, ale pro většinu webových aplikací je vhodné se naučit PHP.

- Bash skriptování je nezbytné. Díky němu se snadno naučíte manipulovat se systémy Unix/Linux. Budete umět psát skripty, které většinu práce udělají za vás.

- Jazyk symbolických instrukcí musíte také znát. Jde o základní jazyk, kterým se dorozumívá váš procesor. Existuje mnoho variací tohoto jazyku. Všechny programy jsou nakonec interpretovány v tomto jazyce. Když ho nebudete znát, nebudete se moci dostat žádnému programu na kloub.

-

2Zjistěte si něco o svém cíli. Proces sbírání informací o vašem cíli se nazývá enumerace. Čím více toho budete vědět, tím méně překvapení vás bude čekat.

Část 2

Část 2 ze 2:Hackování

-

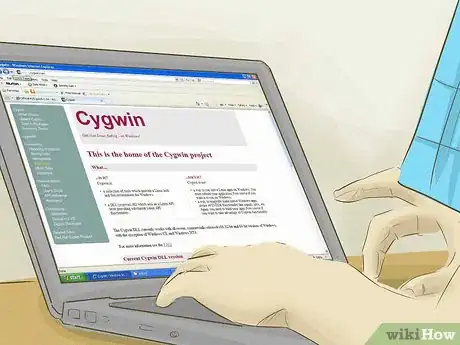

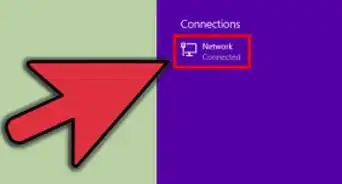

1Na příkazy používejte *nix terminal. Uživatelům Windows pomůže Cygwin, pomocí kterého mohou emulovat *nix. Nmap používá WinPCap pro Windows a nevyžaduje použití Cygwinu. Nmap ale na Windows nefunguje moc dobře, protože nemá dost raw soketů. Měli byste také začít používat Linux nebo BSD, které jsou flexibilnější. Většina verzí Linuxu má již zabudováno mnoho užitečných nástrojů.

-

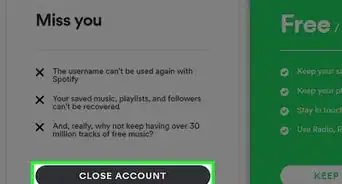

2Nejprve si zabezpečte počítač. Naučte se všechny běžné metody ochrany. Začněte základními věcmi. Nejdřív si ale zařiďte schválení útoku na svůj cíl: o písemné schválení požádejte, i když napadnete vlastní síť. Nebo si vytvořte vlastní laboratoř s virtuálními stroji. Útok na nějakou síť, bez ohledu na to, co obsahuje, je protiprávní a můžete jít za to do vězení.

-

3Otestujte svůj cíl. Dokážete se dostat ke vzdálenému systému? Můžete použít utilitu ping, kterou najdete ve většině operačních systémů, a zjistit, zda je cíl aktivní. Výsledkům však nemůžete vždy stoprocentně věřit — ping se spoléhá na protokol ICMP, který mohou paranoidní administrátoři vypnout.

-

4Určete si operační systém (OS). Oskenujte si porty a zkuste pOf nebo Nmap. Díky tomu zjistíte, které porty jsou na počítači otevřené, jaký OS počítač používá a dokonce i jaký typ firewallu nebo routeru má, takže si budete moci naplánovat další kroky. Detekci OS v Nmapu aktivujete pomocí –O switche.

-

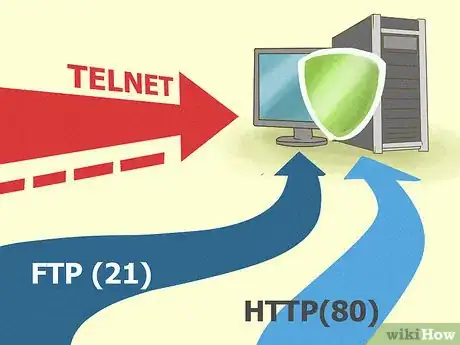

5Najděte si v systému cestu nebo otevřený port. Běžné porty, jako FTP (21) nebo HTTP (80) jsou většinou dobře chráněné a často není možné je hacknout pomocí známých metod.

- Zkuste jiné porty TCP a UDP, na které administrátoři mohli zapomenout, například Telnet a různé UDP porty otevřené pro hraní her pomocí LAN.

- Otevřený port 22 je většinou známkou toho, že na počítači běží SSH (bezpečnostní systém), který je někdy možné prolomit hrubou silou.

-

6Rozluštěte heslo nebo autorizační proces. Existuje několik metod pro rozluštění hesla, včetně útoku hrubou silou. Použít hrubou sílu na heslo znamená vyzkoušet všechna možná hesla obsažená v před-připraveném slovníku softwaru pro útoky hrubou silou.

- Uživatelé často používají kvalitní hesla, takže vám takový útok může zabrat spoustu času. V poslední době byly ale metody hrubé síly značně vylepšeny.

- Většina algoritmů hash je slabá, a pokud těchto slabin využijete, je možné prolomit heslo dříve (můžete například zredukovat algoritmus MD5 na ¼, což vám přidá na rychlosti).

- Novější techniky využívají grafickou kartu jako druhý procesor a pracují tedy tisíckrát rychleji.

- Pro rychlejší prolomení hesla můžete využít Duhové tabulky. Uvědomte si, že prolomení hesla je dobrá metoda pouze tehdy, pokud znáte hashovací funkci hesla, které chcete prolomit.

- Zkoušet všechna možná hesla k nabourání se do vzdáleného systému není dobrý nápad a často je odhalen systémy na detekci útoku, zahlcuje to systémové logy a může to trvat roky, než byste uspěli.

- Je možné si také sehnat rootnutý tablet, nainstalovat si na něm TCP scan, spustit ho a nahrát na nějaký zabezpečený web. Díky otevřené IP adrese se vám pak na proxy zobrazí heslo.

- Mnohem jednodušší je najít si jiný způsob, jak se do systému dostat.

-

7Získejte práva super-uživatele (super-user). Snažte se získat root privilegia při útoku na počítač s *nix, nebo administrátorská privilegia při útoku na počítač s Windows.

- Většina důležitých informací je dobře chráněna a pro přístup k nim budete potřebovat určitou úroveň autorizace. Pro přístup ke všem souborům v počítači budete potřebovat super-uživatelská privilegia – uživatelský účet, který má stejná práva, jako „root“ uživatel v operačních systémech Linux a BSD.

- Pro routery je to účet „admin“ (pokud nebyl změněn), pro Windows je to účet Administrátor.

- Získat přístup ke spojení neznamená, že budete mít přístup ke všemu. Jen super-uživatel, administrátor, nebo kořenový (root) uživatel mají přístup ke všem souborům.

-

8Zkuste různé triky. Často budete muset využít taktiky, jako je například vytvoření přetečení na zásobníku, což způsobí selhání paměti a umožní vám do ní infiltrovat kód, nebo provést úkon na vyšší úrovni, než ke které máte přístup.

- V systémech na bázi Unixu toho dosáhnete, když má napíchnutý software setuid, aby bylo možné program spustit jako jiný uživatel (například super-uživatel).

- Toho můžete docílit pouze tehdy, pokud najdete nebo napíšete nezabezpečený program, který budete moci na cílovém počítači spustit.

-

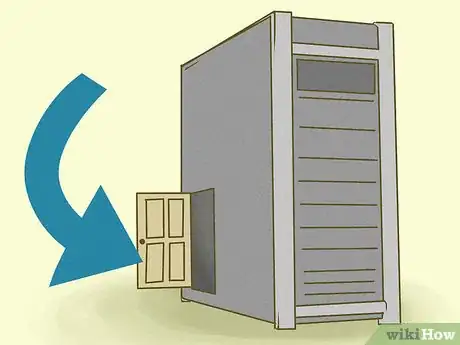

9Vytvořte si backdoor. Jakmile získáte plnou kontrolu nad počítačem, zajistěte si, abyste se do něho mohli kdykoli vrátit. Vytvořte si backdoor (zadní vrátka) v důležité systémové službě, například na serveru SSH. Musíte ale počítat s tím, že při příštím upgradu systému budou vaše zadní vrátka odstraněna. Zkušení hackeři umí zadní vrátka přidat k samotnému kompilátoru, takže se mohou vrátit zpět pomocí každého kompilovaného softwaru.

-

10Zahlaďte stopy. Nedovolte, aby administrátor počítače zjistil, že jste systém upravili. Neměňte nijak webové stránky a nevytvářejte soubory, které nepotřebujete. Nevytvářejte žádné další uživatele a jednejte co nejrychleji. Pokud jste upravili nějaký server, jako například SSHD, ujistěte se, že máte své tajné heslo pevně zakódované. Když se někdo pomocí tohoto hesla bude chtít přihlásit, systém ho pustí dovnitř, ale neukáže mu žádné důležité informace.

Tipy

- Pokud nejste expert ani profesionální hacker, používáním těchto taktik na firemních počítačích si koledujete o velké problémy. Uvědomte si, že existují mnohem schopnější lidé, než jste vy, jejichž prací je zabezpečovat tyto systémy. Když se vaše zásahy do počítače najdou, je možné monitorovat každý váš další krok, abyste sami sebe kompromitovali a bylo snadné vás obvinit ze zločinu. To znamená, že i když si myslíte, že máte po nahackování systému volný přístup, ve skutečnosti vás může někdo sledovat a kdykoli vás může zastavit.

- Hackeři jsou lidé, kteří tvoří internet, vytvořili Linux a pracují na open source programech. Měli byste k hackerství přistupovat s úctou a uvědomit si, že zabývat se touto oblastí ve skutečném prostředí vyžaduje spoustu profesionálních znalostí.

- Pamatujte si, že pokud se váš cíl ze všech sil vás do počítače nepustit, nikdy nebudete dobrými hackery. Nebuďte drzí, nebuďte nafoukaní a pracujte na sobě. Stanovte si za cíl, že se budete stále jen zlepšovat. Každý den, kdy se nenaučíte něco nového, je promarněným dnem. Záleží pouze na vás. Staňte se za každou cenu tím nejlepším. Tuto práci nemůžete dělat polovičatě, musíte se do ní naprosto ponořit.

- Je skvělé, že existuje spousta legálních tréninkových programů, ale pravdou je, že pokud nebudete dělat nelegální věci, nestanete se dobrým hackerem. Když nenajdete skutečné problémy na skutečných systémech s rizikem, že vás někdo chytí, nebudete nikdy nejlepší.

- Uvědomte si, že hackování neznamená vloupání se do cizích počítačů, dostat dobře zaplaceno, prodávat získaná data na černém trhu, ani pomáhat někomu obejít bezpečnostní systémy. Jde o to pomáhat adminovi dělat jeho práci dobře. Jde o to být nejlepší.

- Čtěte si knihy o TCP/IP sítích.

- Existuje velký rozdíl mezi hackerem a crackerem. Craker to dělá pro peníze, zatímco hacker se snaží uchovat informace a získat znalosti díky „obcházení bezpečnostních systémů“ za každou cenu, i když to není vždy legální.

Varování

- Nedělejte to nikdy jen pro legraci. Uvědomte si, že není žádná zábava někomu háčkovat síť. Jde o způsob, jakým lze měnit svět. Nepromarněte ho dětinskou činností.

- Možná si myslíte opak, ale nikdy byste neměli nikomu pomáhat měnit jejich programy nebo systémy. Mohli byste kvůli tomu přijít o dobrou pověst mezi ostatními hackery. Kdybyste také zveřejnili osobní informace, které někdo našel, tento člověk (který je pravděpodobně lepší, než vy) by se snadno mohl stát vaším nepřítelem.

- Pokud si myslíte, že jste našli nějakou snadnou díru v zabezpečení systému, buďte velmi opatrní. Síťoví administrátoři, kteří mají na starosti zabezpečení sítě, často používají tzv. honeypot (návnadu), na který lákají potencionální útočníky, aby je pak mohli lehce odhalit.

- Pozor na to, co hackujete. Nikdy nevíte, jestli jste se zrovna nenabourali do vládního systému.

- Nemažte celé logové soubory, smažte jen své vlastní přístupy. Musíte také zjistit, zda na počítači není záloha těchto souborů. Kdyby si zálohu někdo prohlédl, zjistil by, že jste s počítačem manipulovat. Nejlepší je smazat náhodné řádky logových systémů, včetně těch vašich.

- Zneužití těchto informací je zločinem. Tento článek slouží jen ke vzdělávacím účelům a musí být používán pouze pro etické a legální účely.

- Pokud si nejste svými schopnostmi jistí, nehackujte vládní, firemní ani armádní sítě. I kdyby měly slabou ochranu, mají spoustu peněz na to, aby vás vypátraly a vsadili do vězení. Když najdete v takové síti díru, je lepší předat tyto informace zkušenějšímu hackerovi, který je dokáže lépe využít.

- Hackování cizího systému je nelegální, takže se o to nepokoušejte, pokud nebudete mít povolení majitele systému, nebo pokud si nebudete jistí, že vám to stojí za to a že vás nikdo nechytne.

Věci, které budete potřebovat

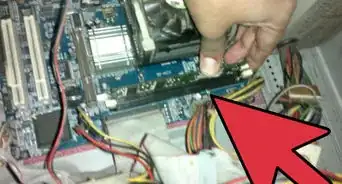

- Rychlé PC nebo notebook s internetovým připojením

- Proxy

- Scanner IP adres

Na wikiHow je Tým manažerů obsahu který pečlivě sleduje práci editorů, aby se ujistili, že každý článek splňuje náš standart vysoké kvality. Tento článek byl zobrazen 48 087 krát