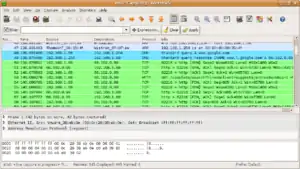

Wireshark

Wireshark (dříve Ethereal) je počítačová aplikace pro analýzu provozu v počítačových sítích, která se používá pro zjišťování a odstraňování problémů v počítačových sítích, vývoj komunikačních protokolů a softwaru a studium síťové komunikace.

| |

| Vývojář | The Wireshark team |

|---|---|

| Aktuální verze | 3.6.1 (29. prosince 2021) |

| Operační systém | Linux, Solaris, FreeBSD, NetBSD, OpenBSD, Mac OS X a Windows |

| Platforma | Microsoft Windows |

| Vyvíjeno v | C++ a C |

| Typ softwaru | paketový sniffer |

| Licence | GNU General Public License |

| Web | http://www.wireshark.org/ |

| Některá data mohou pocházet z datové položky. | |

Wireshark nabízí velice podobné funkce jako tcpdump, navíc však obsahuje mnohem větší počet (stovky) analyzerů komunikačních protokolů a formátů (anglicky dissector), grafické uživatelské rozhraní a mnoho možností uspořádání a filtrování zobrazených informací[1]. Aplikace umí přepnout síťovou kartu do promiskuitního režimu a díky tomu dokáže zachytávat veškerou komunikaci na připojeném médiu.

Wireshark je Multiplatformní software, používající GTK+ widget toolkit pro implementaci uživatelského rozhraní, a pcap na zachytávání paketů; funguje na různých UN*X operačních systémech jako Linux, Mac OS X, BSD a Solaris, a na Microsoft Windows. Program má i terminálovou (bez GUI) verzi zvanou TShark. Wireshark, a ostatní programy s ním distribuované, jako TShark, jsou Svobodný software, vydaný pod GNU General Public License.

Funkce

Wireshark je velmi podobný tcpdump, má ale navíc grafické uživatelské rozhraní, plus integrované řadící a filtrovací volby.

Wireshark umožňuje uživateli nastavit síťová rozhraní, která to podporují, do promiskuitního módu, čímž umožní vidět veškerý provoz na těchto rozhraních, včetně broadcastu a multicastu, ne jen provoz určený jedné určité adrese rozhraní. Nicméně, při zachytávání paketů analyzátorem v promiskuitním modu na portu switche se nemusí veškerý provoz skrze switch nutně dostat na port, kde se zrovna zachytává, takže zachytávání v promiskuitním modu nebude dostačující pro veškerý provoz na síti. Je nutné využít port mirroring nebo různá zařízení rozšiřující příjem do zvolené části sítě.

Na Linuxu, BSD, a Mac OS X s libpcap 1.0.0 a novějšími umí Wireshark od 1.4 přepínat Wi-Fi adaptéry do monitor mode.

Vlastnosti

Wireshark je software, který rozumí struktuře různých síťových protokolů. Díky tomu je schopen zobrazit zapouzdření a další pole i s jejich významy pro různé pakety odlišných protokolů. Wireshark používá pro zachytávání paketů knihovnu pcap, takže zachytí pouze pakety typů, které pcap podporuje.

- Data mohou být zachycena přímo z "drátu" živé sítě nebo přečtena ze souboru, kde jsou již zachycené packety zaznamenány.

- Zachytávat se může z mnoha typů sítí, jako je Ethernet, IEEE 802.11, PPP, a loopback.

- Zachycená data mohou být procházena pomocí GUI, nebo v terminálové (příkazový řádek) verzi utility TShark.

- Soubory se záznamy mohou být programově upraveny a překonvertovány pomocí přepínačů v příkazové řádce programu

editcap. - Zobrazení i zachytávání dat může být upraveno pomocí filtrů.

- Mohou být vytvořeny pluginy pro rozebírání nových protokolů.

- VoIP volání v zachyceném provozu mohou být vymazány. Při kompatibilním kódování může být záznam dokonce přehrán.

- Pomocí Wiresharku lze zachytit surový provoz na USB.[2] Tato vlastnost je momentálně k dispozici pouze na Linuxu.

Nativní souborový formát síťového záznamu Wiresharku je libpcap podporovaný libpcap a WinPcap, tudíž je možno vyměňovat záznamové soubory s ostatními aplikacemi, které používají stejný formát, včetně tcpdump a CA NetMaster. Dokáže také číst záznamy z jiných síťových analyzátorů, jako snoop, Network General's Sniffer a Microsoft Network Monitor.

Bezpečnost

Na některých platformách jsou pro zachycení surového provozu na síti nutná vyšší oprávnění. Z tohoto důvodu často starší verze Ethereal/Wireshark a tethereal/TShark běžely s právy správce počítače. Vezmeme-li v potaz velké množství "rozebíračů" paketů, které jsou volány při zachytávání provozu, může to znamenat vážné narušení bezpečnosti v případě, že se v některém z "rozebíračů" objeví chyba. Díky docela velkému počtu slabin v minulosti (mnoho z nich umožnilo vykonání cizího kódu) a pochybnostem vývojářů o budoucím vývoji, OpenBSD odstranilo Ethereal ze svých portů před verzí OpenBSD 3.6.[3]

Vyšší oprávnění nejsou zapotřebí pro všechny operace. Například je možné použít tcpdump, nebo dumpcap utilitu, která je součástí Wiresharku, s právy superuživatele pro zachytávání paketů do souboru, a později je analyzovat Wiresharkem s omezenými právy. Pro analýzy téměř v reálném čase může být každý zachycený paket sloučen mergecapem do rostoucího souboru zpracovaném Wiresharkem. Na bezdrátových sítích je možné použít nástroj Aircrack na zachycení rámců IEEE 802.11 a číst výsledný dump Wiresharkem.

Od verze 0.99.7, Wireshark a TShark používají dumpcap na zachytávání provozu. Na platformách, kde jsou zapotřebí zvláštní práva na zachytávání, jsou potřeba pouze pro program dumpcap: Wireshark ani TShark nepotřebují žádná speciální privilegia a ani by s nimi neměly být spouštěny.

Odkazy

Reference

V tomto článku byl použit překlad textu z článku Wireshark na anglické Wikipedii.

- http://www.wireshark.org/about.html

- ^http://www.wireshark.org

- CVS log for ports/net/ethereal/Attic/Makefile [online]. Openbsd.org [cit. 2010-06-08]. Dostupné online.

Externí odkazy

Obrázky, zvuky či videa k tématu Wireshark na Wikimedia Commons

Obrázky, zvuky či videa k tématu Wireshark na Wikimedia Commons  Galerie Wireshark na Wikimedia Commons

Galerie Wireshark na Wikimedia Commons- www.wireshark.org – Oficiální web projektu Wireshark (anglicky)

- Průvodce programem Ethereal

- Recenze programu a odkaz na stažení poslední verze ze serveru Slunečnice.cz

- Wireshark - Paketová analýza pro všechny

- Ethereal mění název na Wireshark

- Ethereal changes name to Wireshark[nedostupný zdroj] – komentář hlavního vývojáře Geralda Combse k přejmenování projektu Ethereal na Wireshark (anglicky)

- www.ethereal.com – Oficiální web původního projektu Ethereal (anglicky)